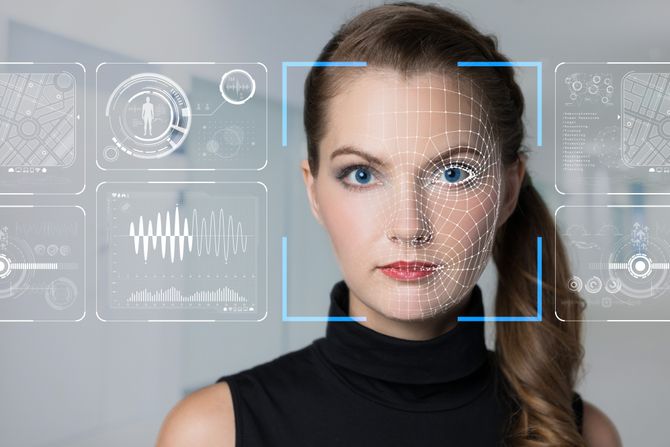

Vaše lice kao jedina lozinka: Da li se biometrijski podaci mogu ukrasti?

Sve više i više vrednih digitalnih podataka se čuva onlajn — i sve više kriminalaca bi volelo da se dočepa tih digitalnih podataka. Iako postoji mnogo načina da kriminalci pristupe podacima koji nisu njihovi, jedan od najčešćih metoda je krađa podataka uz pomoć korisničkog imena i šifre osobe koja već ima pristup tim podacima.

Još od 2008. Verizon, jedna od najvećih telekomunikacionih kompanija na svetu, sastavlja godišnji izveštaj o krađi podataka (DBIR). Rezultati i analiza izveštaja za 2022. dokumentuju nalaze za preko 914.547 incidenata i 234.638 krađa podataka za koje Verizon i njegovi partneri imaju podatke. Najbitniji zaključci istraživanja su:

· Krađe podataka utiču na različite industrije, uključujući finansijske, zdravstvenu zaštitu, maloprodaju i druge.

· 80% napada koji dovode do kompromitovanja podataka dolaze izvan organizacije.

· 96% ovih spoljnih napada je motivisano finansijskom ili ličnom dobiti.

· Glavna vrsta napada (preko 40%) je krađa korisničkih podataka (hakovanje).

"Sposobnim kriminalcima nije teško da ukradu korisničke naloge", izjavio je Rikardo Amper, izvršni direktor i osnivač Incode-a.

"Ponekad je moguće pogoditi nečiju lozinku, posebno ako je lozinka izuzetno jednostavna. U drugim slučajevima, kriminalac može navesti osobu da sama oda svoje korisničko ime i lozinku: na primer, ubeđivanjem osobe da se "prijavi" na lažni sajt koji izgleda potpuno isto kao legitimni".

Kada kriminalac sazna korisničko ime i lozinku osobe koju targetira, on ima pristup svim podacima korisnika. Ako je cilj finansijska dobit, saldo računa korisnika može da se isprazni za nekoliko sekundi.

Naravno, postoje alternative za korisničke naloge i lozinke, kao što su pristupni ključevi koje koriste FIDO alijansa i kompanije kao što je Apple. Dok se pristupni ključevi smatraju sigurnijim od lozinki, oni zavise od drugih tehnologija za identifikaciju korisnika. Na primer, Apple-ovi pristupni ključevi koriste tehnologije kao što su Touch ID i Face ID, koji naravno koriste biometriju.

Da li se biometrijski podaci mogu ukrasti?

Gore navedeni primeri krađe naloga pretpostavljaju da se naloz sastoje od korisničkog imena i tekstualne lozinke. Iako mnogi sistemi i dalje upravljaju pristupom samo pomoću korisničkog imena i lozinke, postoje i drugi načini za upravljanje pristupom. Jedna od novih metoda kontrole pristupa je korišćenje biometrijskih karakteristika, kao što su otisci prstiju ili lica, umesto tekstualne lozinke.

Na primer, osoba koja pristupa nekom sistemu staviće svoje lice ispred pametnog telefona, kioska ili posebne kamere, a sistem će izračunati karakteristike lica i uporediti ih sa karakteristikama u evidenciji za verifikovanog vlasnika naloga. Ako se ta dva podudaraju, sistem će odobriti pristup.

Ova metoda funkcioniše… sve dok haker ne "ukrade" vaše biometrijske atribute na isti način na koji hakeri kradu lozinke. I da, moguće je "ukrasti" biometrijske atribute... ali ne u svakom slučaju.

Kada je u pitanju naše lice, krađa može da se desi na jedan od dva načina:

Kriminalac može upotrebiti sliku ili video snimak lica odredjene osobe i iskoristiti to da pristupi sistemu. Kada sistem očekuje lice te osobe, kriminalac bi prikazao sliku ili video snimak lica te osobe.

Još sofisticiraniji način je da kriminalac kreira masku koja izgleda baš kao lice osobe i nosi masku dok pokušava da pristupi sistemu. Sistem tada "vidi" lice koje izgleda kao lice legitimnog korisnika.

Međutim, napredne biometrijske sisteme ne zavaravaju slike, video snimci ili maske. Oni uključuju funkcije koje omogućavaju otkrivanje slučajeva u kojima neko pokušava da prevari sistem. Pravilno dizajnirani sistemi biometrijske autentifikacije dozvoljavaju samo korišćenje "živih" lica za pristup sistemu.

Aktivna detekcija živosti nije najbolje rešenje

Jedan od prvih načina na koji su sistemi biometrijske autentifikacije pobedili lažiranje bio je implementacija jednostavnog oblika "detekcije života" kako bi se osiguralo da je lice predstavljeno kameri zaista lice osobe, a ne samo slika ili maska lica.

Prvobitno rešenje za živost bilo je da se od osobe traži da izvede određene pokrete lica. Na kraju krajeva, statična slika se ne može pomeriti.

Metod za implementaciju "aktivne" detekcije živosti bio je da se od osobe traži da izvrši skup radnji ispred kamere koja snima lice. U teoriji, osoba nije imala pojma koje će radnje biti zatražene, tako da osoba nije mogla unapred da snimi video sa ispravnim pokretima lica.

Na primer, sistem za potvrdu identiteta može postaviti tačku na ekran i zatražiti od osobe da pomeri svoje lice po istom obrascu po kojem se kreće tačka. Ovo dokazuje da je lice u pitanju zaista živo lice, a ne samo statična slika lica.

Postoje dva nedostatka aktivnog otkrivanja životnosti

Potrebno je vreme. Korisnici žele da pristupe svojim nalozima što je pre moguće. Ne žele da čekaju dodatnih nekoliko sekundi i bave se pokretima glave. Žele da pogledaju u kameru i odmah pristupe svom nalogu.

U stvarnom svetu, korisniku može biti teško da pomeri svoje lice na određeni način. Ako ne uspete da pomerite lice na pravi način, dobili bi ste grešku. Nakon previše grešaka, korisnik može odustati u frustraciji, napuštajući rešenje. (68% korisnika koji započnu proces digitalnog pristupa finansijskim institucijama napustiće proces iz razloga poput ovog.)

Pasivna detekcija živosti koja ne zahteva dodatne akcije od korisnika kao najnaprednije rešenje

Da bi pružio sigurnost uz istovremeno promovisanje jednostavnosti korišćenja, srpsko – meksički startap Incode je uveo pasivni sistem za detekciju živosti kada je razvijao sistem autentifikacije.

Pasivni testovi živosti otkrivaju lažne slike ispitivanjem kretanja ili teksture kože na jednoj slici bez potrebe da korisnik pomera glavu u različitim pravcima. Precizna pasivna detekcija živosti ne samo da nudi sigurnost od prevara, već u isto vreme osigurava jednostavno i lako korisničko iskustvo. Korisnik bezbedno pristupa sistemu bez trošenja previše vremena ili pomeranja glave.

Nedvno je čak organizacija iBeta objavila da je sprovela testiranje detekcije napada na Incode-ovom rešenju. Uprkos 1.500 pokušaja lažiranja živog lica, 0 pokušaja je bilo uspešno. Incode je bila jedna od prvih kompanija koja je dobila pismo potvrde od iBeta-e koje dokumentuje uspeh rešenja za detekciju živog stanja.

Ova mogućnost pouzdane autentifikacije korisnika na osnovu njihovog živog lica dramatično smanjuje mogućnosti za kriminalce da pristupe podacima u sistemima zaštićenim Incode-om. I korisnici ovih sistema i institucije koje ih implementiraju imaju uveravanja da podaci korisnika ostaju bezbedni i privatni.

(Telegraf.rs)

Video: Ovo je Fiat Panda koji se proizvodi u Kragujevcu

Telegraf.rs zadržava sva prava nad sadržajem. Za preuzimanje sadržaja pogledajte uputstva na stranici Uslovi korišćenja.